Veri kaybı ve veri hırsızlığı ile ilgili sorunlara iki istemci tarafı riski hakimdir: web sitelerine ve web uygulamalarına yanlış yerleştirilmiş izleyiciler ve NPM gibi üçüncü taraf havuzlardan alınan kötü niyetli istemci tarafı kodu.

İstemci tarafı güvenlik araştırmacıları, kasıtlı olarak kötü niyetli olmamakla birlikte, uygun olmayan şekilde yerleştirilmiş izleyicilerin büyüyen bir sorun olduğunu ve HIPAA veya PCI DSS 4.0 gibi hem uyumluluk/düzenleme kaygıları söz konusu olduğunda açık ve önemli gizlilik etkileri olduğunu buluyor. Yanlış yerleştirilmiş izleyicilerle ilgili riskleri vurgulamak için, bir son çalışma The Markup (kar amacı gütmeyen bir haber kuruluşu) tarafından Newsweek’in Amerika’daki en iyi 100 hastanesini inceledi. Hastane web sitelerinin üçte birinde, kullanıcı “randevu planla” düğmesini her tıkladığında Facebook’a son derece kişisel sağlık verileri gönderen bir Facebook takipçisi buldular. Veriler bir IP adresine bağlı olduğundan ve hem IP adresi hem de randevu bilgileri Facebook’a iletildiği için verilerin anonimleştirilmesi gerekmiyordu.

Veri gizliliği sorunlarına bakanlar yalnızca gazeteciler ve istemci tarafı güvenlik araştırmacıları değildir. Geçen hafta FTC, teknoloji şirketlerinin son derece hassas verilerin uygunsuz veya yasa dışı kullanımını ve paylaşımını engelleme planlarını açıkladı. FTC, veri anonimleştirme hakkında yanlış iddiaları da hedef almayı planladıklarını belirtti. Devlet kurumu, hassas sağlık bilgilerinin teknoloji şirketleri tarafından kullanılan gölgeli veri güvenliği uygulamalarıyla birleştiğinde son derece sorunlu olduğunu ve çoğu müşterinin verilerinin nasıl toplandığı, hangi verilerin toplandığı, nasıl kullanıldığı veya bu verilerin nasıl toplandığı konusunda çok az bilgisinin veya hiç bilgisinin olmadığını belirtiyor. nasıl korunuyor.

Güvenlik endüstrisi, son kullanıcının kimliğinin net bir resmini oluşturmak için birkaç veri kümesini birleştirerek anonimleştirilmiş verileri yeniden tanımlamanın ne kadar kolay olduğunu defalarca kanıtlamıştır.

Yanlış yerleştirilmiş web izleyicilere ek olarak, istemci tarafı güvenlik araştırmacıları, NPM gibi üçüncü taraf depolarından alınan JavaScript koduyla ilişkili riskler konusunda uyarıda bulunuyor. Son araştırmalar, karmaşık ve kötü niyetli JavaScript içeren paket yöneticilerinin, web sitelerinden ve web uygulamalarından hassas bilgileri toplamak için kullanıldığını buldu. NPM gibi kaynakları kullanan kötü niyetli tehdit aktörleri, bir JavaScript yazılımı tedarik zinciri saldırısı Bu kötü amaçlı kodu içeren web sitelerinde kullanıcılar tarafından formlara girilen verileri sızdırmak için sahte bileşenler kullanmak.

İstemci tarafı güvenlik araştırmacıları, bu iki birincil riski belirlemek ve azaltmak için çeşitli yaklaşımlar önerir. İstemci tarafı saldırı yüzeyi izleme en kapsamlı olanıdır ve son kullanıcıları ve işletmeleri Magecart, e-skimming, siteler arası komut dosyası çalıştırma ve JavaScript enjeksiyon saldırıları nedeniyle veri hırsızlığı riskinden tam olarak korur. Web uygulaması güvenlik duvarları (WAF’ler) gibi diğer araçlar, istemci tarafı saldırı yüzeyinin bazı yönlerini korur ancak dinamik web sayfalarında gerçekleşen etkinlikleri koruyamaz. İçerik güvenlik ilkeleri (CSP’ler) başka bir iyi istemci tarafı güvenlik aracıdır, ancak CSP’ler hantaldır. CSP’lerle ilgili sorunları belirlemek için manuel kod incelemeleri, binlerce satırlık web uygulaması komut dosyasında uzun saatler (veya günler) tarama yapmak anlamına gelebilir.

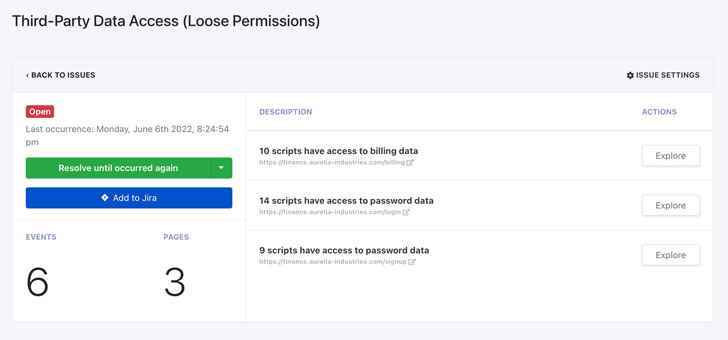

Güvenlik uzmanları ayrıca tehdit istihbaratı, erişim öngörüleri (hangi varlıkların hangi verilere eriştiği) ve gizliliği (dış kaynaklarla uygunsuz bir şekilde herhangi bir verinin paylaşılmasıdır) içeren istemci tarafı saldırı yüzeyi haritalama çözümlerini keşfedebilir.

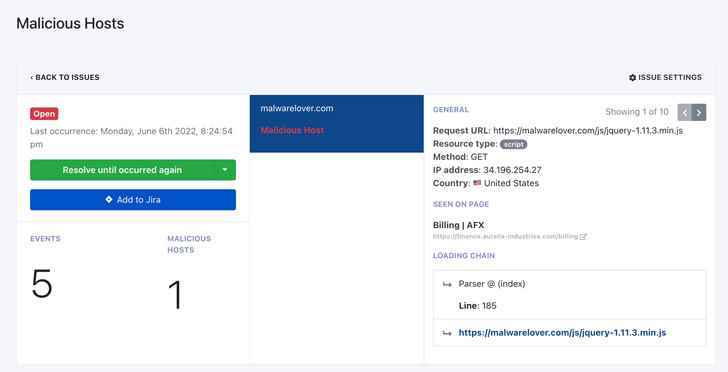

İstemci tarafı saldırı yüzeyi izleme çözümleri, bir şirketin tüm web varlıklarını otomatik olarak keşfeden ve veri erişimlerini raporlayan nispeten yeni bir siber güvenlik teknolojisidir. Bu çözümler, web sitesinde ve web uygulaması sayfalarında bulunan tüm JavaScript’te gezinmek için başsız tarayıcılar kullanır. Taranan web sitesinin son kullanıcının bakış açısından nasıl çalıştığı hakkında gerçek zamanlı bilgiler toplarlar.

İstemci tarafı saldırı yüzeyi izleme çözümlerindeki önemli bir teknolojik bileşen, gerçek bir insanın dinamik web sayfalarında yapacağı şekilde etkileşim kurmak için tehdit algılama taramaları sırasında konuşlandırılan sentetik kullanıcılardır. Bu sentetik kullanıcılar, etkin bağlantılara tıklama, form gönderme, Captcha’ları çözme ve finansal bilgileri girme gibi çeşitli etkinlikleri tamamlayabilir. Sentetik kullanıcı etkileşimi günlüğe kaydedilir ve izlenir, ardından form verileri, üçüncü taraf komut dosyalarının eriştiği veriler, dağıtılan izleyiciler ve etkinlikleri dahil olmak üzere manuel olarak toplanması zor olan bilgileri toplamak için davranış analizleri ve her sayfaya mantık enjeksiyonu yapılır. ve ulusal sınırların ötesinde veri aktaran tüm formlar veya üçüncü taraf komut dosyaları.

Çözümler ayrıca, izin verilenler ve engellenenler listelerinin kullanımı yoluyla ve web uygulamalarını zarardan korumak için sentezlenmiş istihbarat elde etmek için tarama sonrası bilgi analizleri yoluyla tanımlama veya istemci tarafı eşleme sürecinde keşfedilen sorunları işlevsel hale getirebilmelidir.

Müşteri tarafında uzmanlığa sahip güvenlik uzmanları, finansal hizmetler, medya/eğlence, e-ticaret, sağlık ve teknoloji/SaaS gibi anlamaları gereken birden çok ön uç web uygulamasına sahip sektörlerdeki kuruluşlara şiddetle tavsiyelerde bulunuyorlar. istemci tarafı güvenlik ve müşteri tarafındaki risklerin işlerini nasıl etkileyebileceği.