1997’de Linux kullanmaya başladığımda, yerleşik güvenlik duvarı ile çalışmak herkes için değildi. Aslında, oldukça karmaşıktı. 1998’den itibaren, bir sistemin güvenliğini yönetmek istiyorsanız, iptables’ı (Netfilter paket filtreleme sistemini manipüle etmek için kullanılan bir komut takımıdır) öğrenmeniz gerekiyordu.

Örneğin, gelen tüm Secure Shell (SSH) trafiğine izin vermek istiyorsanız, aşağıdaki gibi komutları kullanırsınız:

sudo iptables -A GİRİŞ -p tcp –dport 22 -m bağlantı –ctstate YENİ, KURULAN -j KABUL ET sudo iptables -A ÇIKIŞ -p tcp –sport 22 -m bağlantı –ctstate KURULDU -j KABUL

Yalnızca Linux işletim sisteminde uzmanlaşmakla kalmayıp, aynı zamanda karmaşık bir güvenlik sistemini yönetmenin inceliklerini de öğrenmek için zamanınız varsa bu harika. Adil olmak gerekirse, zaman ayırdım ve sonunda sistem güvenliğimi iptables ile yönetebildim.

Ancak, ne kadar yoğun olursam, iptables ile güncel kalmak için gereken yeterlilik düzeyini korumak o kadar zorlaştı. Zamanla, işler daha erişilebilir hale gelmeye başladı ve bazı Linux dağıtım geliştiricileri, sistemi basitleştirme ihtiyacını fark etmeye başladı. Bu daha erişilebilir Linux güvenlik duvarlarından biri, Ubuntu dağıtımıyla birlikte geldi (sürüm 12.04 civarında). Bu güvenlik duvarı, uygun bir şekilde Karmaşık Olmayan Güvenlik Duvarı olarak adlandırılmıştır.

Karmaşık Olmayan Güvenlik Duvarı (UFW), basitliği vurgulayan iptables için bir ön uçtur. iptables ile karşılaştırıldığında, UFW herkes tarafından manipüle edilebilir.

UFW’nin Linux sisteminizin güvenlik duvarını yönetmenin ne kadar kolay olduğunu görelim.

UFW hakkında bilmeniz gereken iki şey var:

- Bu bir komut satırı aracıdır.

- İşinizi kolaylaştırmak için GUI araçları mevcuttur.

UFW Komut Satırı Temelleri

UFW komutu aslında oldukça basittir. Yukarıda bahsedilen SSH fikrine geri dönelim. Diyelim ki diğer sistemlerin makinenize SSH üzerinden erişmesine izin vermek istiyorsunuz (22 numaralı bağlantı noktasında).

İlk olarak, UFW’nin etkin olup olmadığını kontrol etmeniz gerekir. Tahmin et ne oldu… varsayılan olarak değil. Bir terminal penceresi açıp şu komutu çalıştırarak test edin:

sudo ufw durumu

Muhtemelen aşağıdakileri göreceksiniz:

Durum: etkin değil

Nasıl etkinleştirilir? Komutu göndererek:

sudo ufw etkinleştir

Komutun çıktısı şöyle olmalıdır:

Güvenlik duvarı etkindir ve sistem başlangıcında etkindir.

Tebrikler, güvenlik duvarınız artık etkin.

UFW’nin temel kullanımına gelince, şöyle görünür:

sudo ufw ARGUMENT SERVİSİ

ARGUMENT’in ‘izin ver’, ‘reddet’, ‘reddet’, ‘sınır’, ‘durum’, ‘göster’, ‘sıfırla’, ‘yeniden yükle’, ‘etkinleştir’, ‘devre dışı bırak’ olduğu ve HİZMET’in sizin hizmetiniz olduğu durumlarda çalışmak istiyorum (SSH veya HTTP gibi).

Ardından, sisteme SSH trafiğine izin vermemiz gerekiyor. İster inanın ister inanmayın, bu kadar basit:

sudo ufw ssh’ye izin ver

Komutu, aşağıdaki gibi bağlantı noktası numarasını kullanarak da çalıştırabilirsiniz:

sudo ufw 22’ye izin veriyor

Veya 2022 numaralı bağlantı noktasında SSH çalıştırıyorsanız, bu komut şöyle olacaktır:

sudo ufw 2022’ye izin veriyor

Bir sunucu üzerinde çalışıyorsanız ve HTTP trafiğine izin vermeniz gerekiyorsa, bu komut şöyle olacaktır:

sudo ufw http’ye izin veriyor

biraz daha ileri gidelim

UFW’nin avantajlarından biri, daha gelişmiş işlevleri kullanmanın bile özel bilgi gerektirmemesidir. Örneğin, yalnızca ağınızdaki belirli bir IP adresinden SSH trafiğine izin vermek istediğinizi varsayalım.

Gelen SSH trafiğine zaten izin verdiyseniz, önce bu kuralı aşağıdakilerle kaldırmanız gerekir:

sudo ufw silme ssh’ye izin ver

Şimdi, makineye SSH girmeye çalışırsanız, güvenlik duvarı girişimi engelleyecektir. O halde 192.168.1.152 IP adresinden SSH bağlantılarına izin verelim. Bunu yapmak için şu komutu çalıştırmamız gerekiyor:

sudo ufw, 192.168.1.152’den herhangi bir bağlantı noktasına ssh’ye izin verir

Yukarıdaki komutu çalıştırdıktan sonra, sadece 192.168.1.152 IP adresindeki uzak sistemden SSH üzerinden makineye giriş yapabilmeniz gerekir.

GUI’den ne haber?

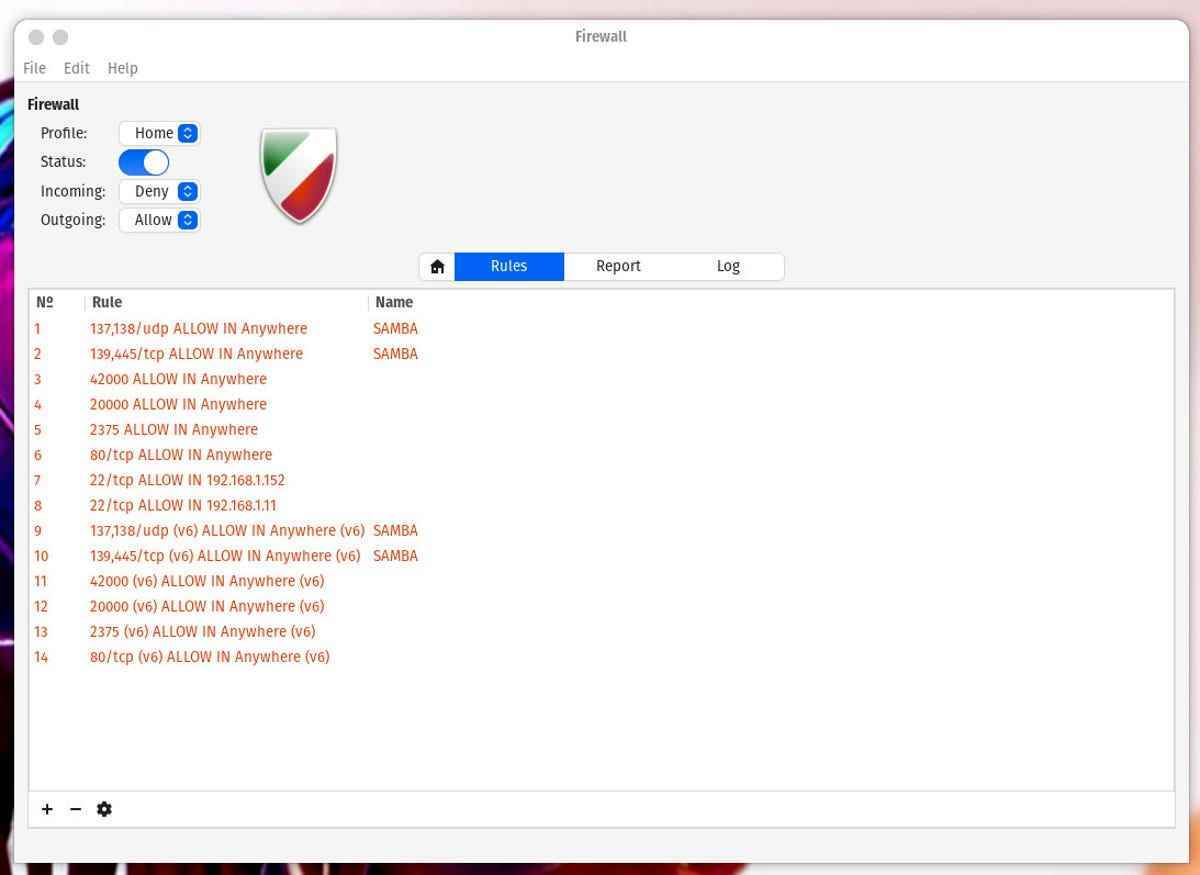

Komut satırları sizin için uygun değilse, işinizi kolaylaştıracak kullanışlı bir GUI aracı her zaman vardır. Böyle bir araç, UFW güvenlik duvarı kurallarını işaret edip tıklamanıza izin veren GUFW’dir. UFW, Linux dağıtımınızda varsayılan olarak kurulu değilse, onu uygulama mağazanızda bulacaksınız. Yüklendikten sonra uygulamayı açın ve Kurallar sekmesine tıklayın:

GUFW aracı, güvenlik duvarınızı yapılandırmayı daha da kolaylaştırır. Resim: Jack Wallen.

Gördüğünüz gibi zaten bazı UFW kuralları ekledim. Akılda tutulması gereken bir şey, UFW komut satırı aracılığıyla eklenen kuralları düzenleyemeyeceğinizdir. Şimdi komut satırında yaptığımız gibi aynı kuralı GUI üzerinden ekleyelim. Tıklamak + ve ardından (Önceden Yapılandırılmış sekmesinde) aşağıdakileri seçin:

- Politika – İzin ver;

- Yön-In;

- Kategori – Tümü;

- Alt kategori – Tümü;

- Uygulama-SSH.

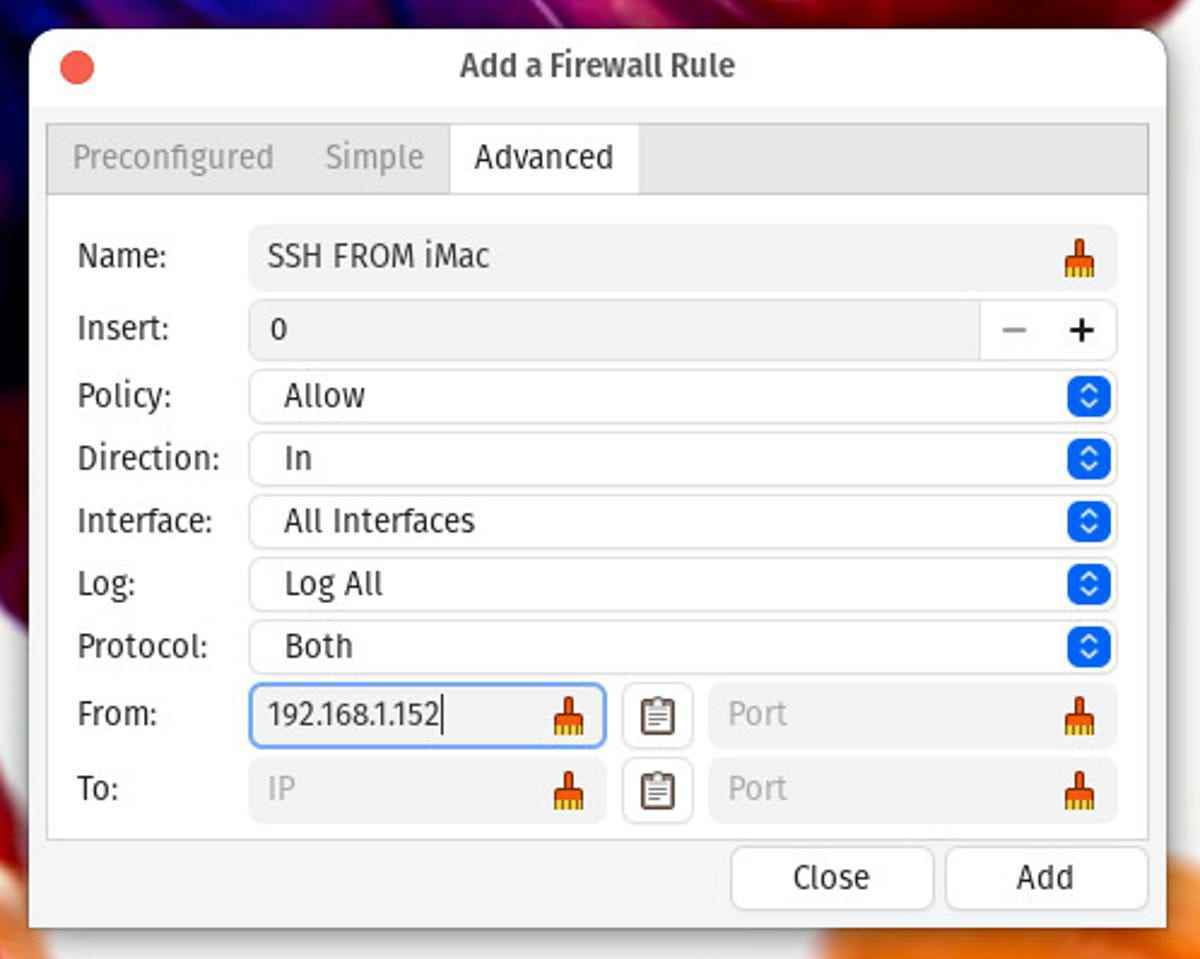

Bu tek eylem, tüm SSH trafiğinin sisteminize girmesine izin veren kuralı oluşturmak için yeterli olacaktır. Ancak, yalnızca tek bir IP adresinden gelen trafiğe izin vermek istiyorsanız, Gelişmiş sekmesine tıklamanız ve aşağıdaki alanları doldurmanız gerekir:

- İsim – seçtiğiniz isim;

- Politika – İzin ver;

- Yön-In;

- Arayüz – Tüm Arayüzler;

- Gönderen – 192.168.1.152.

UFW’ye yalnızca 192.168.1.62 IP adresinden SSH trafiğine izin vermek için bir kural eklendi. Resim: Jack Wallen.

Tıklamak Ekle kuralınızı güvenlik duvarına eklemek için

İşte bu, Komplike Olmayan Güvenlik Duvarına giriş tamamlandı. Ancak UFW’nin çok basit bir güvenlik duvarı sisteminden başka bir şey olduğunu düşünmeyin. Aslında çok daha karmaşık bir sistem elde edebilirsiniz! Ancak çoğunlukla, UFW herkesin kullanması için yeterince kolaydır.

Kaynak : ZDNet.com