Çok faktörlü kimlik doğrulama, tek oturum açma altyapısı ve daha güçlü parola gereksinimleri, çoğu kurumsal kimlik ve erişim yönetimi (IAM) ortamının güvenliğini iyileştirirken, parolaların uzun ömürlülüğü, özellikle yüklenicilere geçici erişim verilmesinde ve işletmeler için sorun oluşturmaya devam ediyor. üçüncü taraf ortaklar.

Çeşitli satıcılar bu sorunu çözmeye çalışıyor. Örneğin geçen hafta, veri güvenliği firması Keeper Security, şirketlerin üçüncü taraf ortaklarına, şirketin genel BT ortamına eklemeden verilere ve kaynaklara geçici erişim izni vermelerini sağlayan tek seferlik paylaşılan parolaları duyurdu. Yaklaşım, belirli türdeki belgelerin tek bir kullanıcı cihazında paylaşılmasına izin vererek, süre dolduğunda erişimi otomatik olarak kaldırır.

Keeper Security’nin baş teknoloji sorumlusu ve kurucu ortağı Craig Lurey, iş vakasının tamamen müteahhitlere verilen erişimi güvence altına almakla ilgili olduğunu söylüyor.

“Üçüncü taraflara lisanslı bir kullanıcı olarak katılmalarına gerek kalmadan sürekli olarak kısa vadeli, geçici erişime izin vermemiz isteniyor” diyor. “Bu yeni özellik ile artık 20 adım yok. Sadece anlık, ancak bu şifrelemeyi koruyor, güvenli paylaşım sürecini basitleştiriyor ve kısa mesajlar üzerinden özel bilgi gönderme ihtiyacını ortadan kaldırıyor.”

Kimlik Hırsızlığı Büyük Bir İştir

Tedarik zinciri ihlalleri, çalınan kimlik bilgileri ve yazılım anahtarlarının ve sırlarının çoğalması, BT ve veri güvenliğini baltalamaya devam ediyor. Mart ayında, sır tespit firması GitGuardian, geliştiricilerin 2021’de 2020’ye kıyasla %50 daha fazla kimlik bilgisi, erişim belirteci ve API anahtarı sızdırdığını tespit etti. Genel olarak, her 1000 taahhütten 3’ü hassas bir parola, anahtar veya kimlik bilgilerini ifşa etti. zamanda söyledi.

Yazılım sırlarını, kullanıcı parolalarını ve makine kimlik bilgilerini korumamak, uygulama altyapısının ve geliştirme ortamlarının tehlikeye girmesine neden olabilir. Saldırganlar, kurumsal ağlara ilk erişim elde etmenin bir yolu olarak giderek artan bir şekilde kimlikleri ve kimlik bilgilerini hedef alıyor. Geçen hafta, örneğin, yazılım güvenlik firması Sonatype en az beş kötü niyetli Python paketi keşfetti Amazon ortamları için gizli dizileri ve ortam değişkenlerini sızdırmaya çalışmak.

Sonatype konuyla ilgili bir tavsiyede, “Bu paketlerin arkasındaki aktörlerin kim olduğu ve nihai hedeflerinin ne olduğu henüz bilinmiyor” dedi. “Çalınan kimlik bilgileri web’de kasıtlı olarak mı ifşa edildi yoksa kötü OpSec uygulamalarının bir sonucu mu?”

Sıfır Bilgi Şifrelemesi Kimlik Bilgilerini Nasıl Korur?

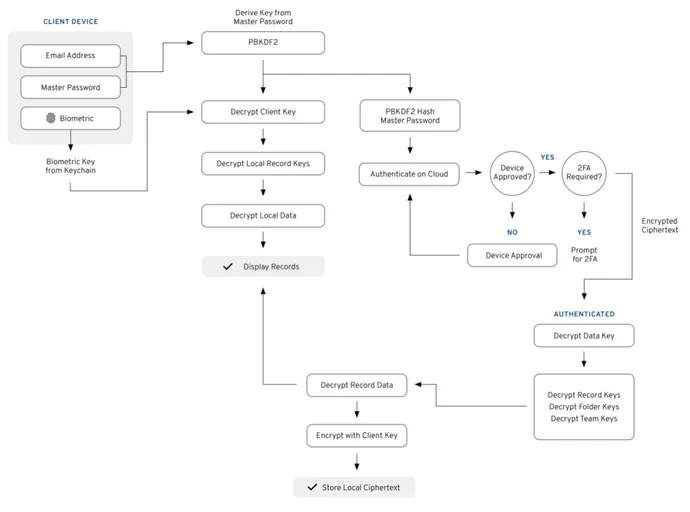

Veriler için erişim kimlik bilgilerini yönetmek, hassas anahtarların merkezi olarak depolanmasından kaçınmak anlamına gelir (sıfır bilgi şifrelemesinin (ZKE) bir güvenlik avantajıdır) ve eski yüklenicilerin, ortakların ve çalışanların artık verilere erişimi olmaması için anahtarların düzenli olarak süresinin dolması. ZKE anahtarları belirli şekillerde parçalarherhangi bir cihazın veya veritabanının, verilerin kilidini açmak için ana anahtarları yeniden oluşturmak için gerekli tüm bilgilere sahip olmasını önlemek için hem şifrelemeyi hem de simgeleştirmeyi kullanarak.

Ana parolaların ve anahtarların önemini azaltma hareketi, siber güvenlik endüstrisinin parolasız bir güvenlik altyapısı oluşturma çabasının bir parçasıdır. Yine de, sonunda, çoğu kuruluş, büyük anahtar depolarını güvence altına almak veya bulut IAM hizmetlerinin kilidini açmak için bir tür parolaya güveniyor, diyor Lurey.

“Her yıl platformlar şifreyi gömmek için yeni planlar bulmaya çalışıyor, [but] Günün sonunda, bu platformlar özellikle hesap kurtarma için hala şifrelere güveniyor” diyor ve ekliyor: “İster teknoloji tarafında olun, ister teknoloji tarafında olun, herkesin uğraşması gereken giderek artan sayıda şifre ve sır var. API anahtarları ve yazılım sırlarıyla başa çıkmak için veya kişisel tarafta ve kişisel veya özel bilgi gerektiren sitelerin sayısının artması.”

Lurey, sırları yönetmenin ve tek kullanımlık, geçici parolalar sunmanın sıfır bilgili bir yolunu oluşturmak için önemli bir tasarım çabası ve kimlik sağlayıcılarının mantolarını üstlenen büyük markalar arasındaki konsolidasyondan uzaklaşmak gerektiğini söylüyor.

“Parolanın popüler olmaya devam etmesinin nedeni, günün sonunda verileri şifrelemek ve şifresini çözmek için kullanılabilecek bir şey olmasıdır” diyor. “Yalnızca şifre olan geçiş anahtarları Apple, Google ve Microsoft tarafından saklanıyor, bu nedenle bunlar diğer cihazlarla ve yerleşik cihazlarla senkronize ediliyor, ancak bu sırları nasıl senkronize edersiniz – temelde bir tavşan deliği kimlik doğrulama sorunları. “

Önümüzdeki Parolasız Yol

Forrester Research’ün güvenlik ve riskten sorumlu başkan yardımcısı ve baş analisti Andras Cser, ZKE’ye odaklanmanın nispeten yeni olduğunu ve şirketlerin büyük çoğunluğunun sırlarını anahtar yönetim sistemleri kullanarak koruduğunu söylüyor. Parolasız teknolojilere odaklanmanın tipik olarak biyometri, QR kod tabanlı kimlik doğrulama, kimlik doğrulama belirteçlerini mobil cihazlara gönderme ve e-posta veya kısa mesaj yoluyla tek seferlik parola göndermeyi içerdiğini söylüyor.

“Kimlik avı sorunları nedeniyle, OTP ve parolasız, kimlik doğrulama için statik parolanın yerini yavaş yavaş alıyor. Bu akışta, yerleşik, inceleme ve yerleşik yüklenicilere ve üçüncü taraflara erişim için kimlik yönetimi ve yönetişimi (IMG) çok önemli” diyor Cser. .

ZKE’nin başarılı olup olmayacağı, büyük olasılıkla, FIDO2 ve WebAuthn parolasız standartları gibi fiili standartları kullanan üçüncü taraf kimlik hizmetlerinin popülerlik kazanıp kazanmayacağına bağlı olacaktır. FIDO’nun yavaş benimsenmesini ve WebAuthn ile gelecekteki entegrasyonu kabul eden bir raporda, FIDO Alliance, mobil cihazları standart kimlik doğrulayıcılar olarak kullanarak ve kimlik bilgilerinin cihazlar arasında senkronize edilmesine izin vererek şifresiz geleceğinin nasıl görüneceğini özetledi.

Değişiklikler, “FIDO’yu, doğal riskler ve kimlik avı olmadan, parolaların her yerde bulunabilmesiyle eşleşebilen ilk kimlik doğrulama teknolojisi” yapacak. belirtilen beyaz kağıt.