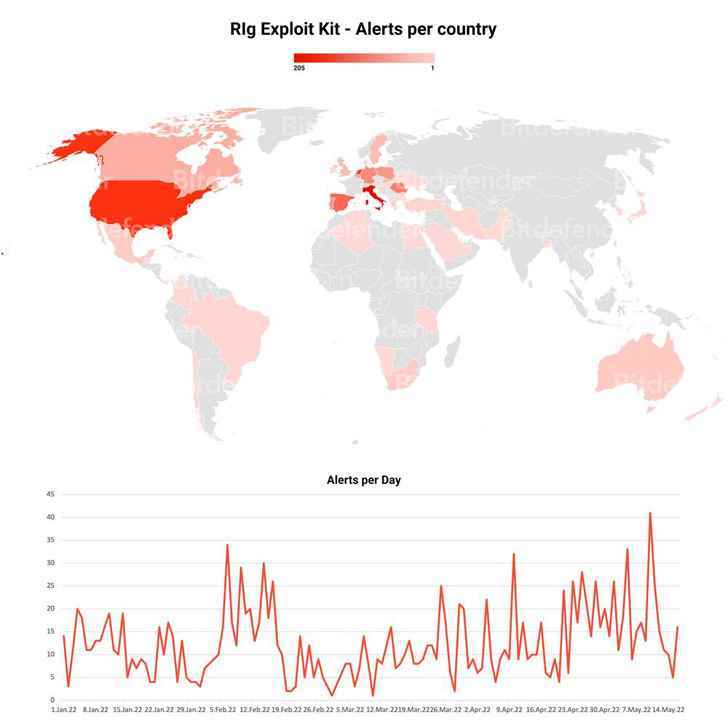

Rig Exploit Kit’in arkasındaki operatörler, Ocak 2022’de başlayan devam eden bir kampanyanın parçası olarak Raccoon Stealer kötü amaçlı yazılımını Dridex finansal truva atı ile değiştirdiler.

Modus operandi’deki anahtar, benekli Rumen şirketi Bitdefender tarafından hazırlanan, Raccoon Stealer’ın kritik operasyonlardan sorumlu ekip üyelerinden birinin Mart 2022’de Rus-Ukrayna savaşında vefat etmesinin ardından projeyi geçici olarak kapatmasının ardından geldi.

Rig Exploit Kit, bir dizi kötü amaçlı yazılım dağıtmak için tarayıcı açıklarını kötüye kullanmasıyla dikkat çekiyor. İlk olarak 2019’da tespit edilen Raccoon Stealer, ayda 200 dolara hizmet olarak kötü amaçlı yazılım (MaaS) olarak yer altı forumlarında reklamı yapılan ve satılan, kimlik bilgilerini çalan bir truva atıdır.

Bununla birlikte, Raccoon Stealer oyuncuları, “sıfırdan yeniden yazılması ve optimize edilmesi” beklenen ikinci bir versiyon üzerinde çalışıyorlar. Ancak kötü amaçlı yazılımın çıkışının bıraktığı boşluk, RedLine Stealer ve Vidar gibi diğer bilgi hırsızları tarafından dolduruluyor.

Dridex (aka Bugat ve Cridex), diğerlerinin yanı sıra, işlevselliğini sağlayan farklı modüller aracılığıyla ek yükler indirme, bankacılık web sitelerine girilen müşteri oturum açma bilgilerini çalmak için tarayıcılara sızma, ekran görüntüleri yakalama ve tuş vuruşlarını kaydetme yeteneğine sahiptir. isteğe göre uzatılır.

Nisan 2022’de Bitdefender, geçen yıl Microsoft tarafından yamalanan bir Internet Explorer kusurundan yararlanarak RedLine Stealer truva atını dağıtan başka bir Rig Exploit Kit kampanyası keşfetti (CVE-2021-26411).

Hepsi bu değil. Geçen Mayıs, ayrı bir kampanya sömürülen yama uygulanmamış Internet Explorer tarayıcılarında iki komut dosyası motoru güvenlik açığı (CVE-2019-0752 ve CVE-2018-8174) WastedLoader adlı, WasterLocker ile benzerliklerinden dolayı adlandırılmış, ancak fidye yazılımı bileşeninden yoksun bir kötü amaçlı yazılım sunmak için.

Siber güvenlik firması, “Bu, tehdit aktörlerinin çevik ve değişime hızlı adapte olduklarını bir kez daha gösteriyor” dedi. “Tasarım gereği, Rig Exploit Kit, tespit veya güvenlik ihlali durumunda yüklerin hızlı bir şekilde değiştirilmesine olanak tanır ve bu da siber suç gruplarının kesinti veya çevresel değişikliklerden kurtulmasına yardımcı olur.”