BRATA’nın arkasındaki operatörler, finansal uygulamalara yönelik saldırılarını daha gizli hale getirmek için Android mobil kötü amaçlı yazılımına bir kez daha daha fazla yetenek ekledi.

İtalyan siber güvenlik firması Cleafy, “Aslında, çalışma şekli artık Gelişmiş Kalıcı Tehdit (APT) etkinlik modeline uyuyor” söz konusu Geçen hafta bir raporda. “Bu terim, suçluların hassas bilgileri çalmak için hedeflenen bir ağda uzun vadeli bir varlık oluşturduğu bir saldırı kampanyasını tanımlamak için kullanılır.”

“Brezilya Uzaktan Erişim Aracı Android”in kısaltması olan BRATA, geçen Nisan ayında Avrupa’da ilk kez ortaya çıkmadan önce 2018’in sonlarında vahşi doğada keşfedildi ve virüsten koruma yazılımı ve kullanıcıları indirmeleri için kandırmak için diğer yaygın üretkenlik araçları kılığına girdi. .

Nisan 2022’nin başlarında yeni zirvelere çıkan saldırı düzenindeki değişiklik, kötü amaçlı yazılımın belirli bir finansal kuruma aynı anda saldıracak şekilde uyarlanmasını ve ancak kurban tehdide karşı önlemler uygulamaya başladıktan sonra farklı bir bankaya geçiş yapmayı içeriyor.

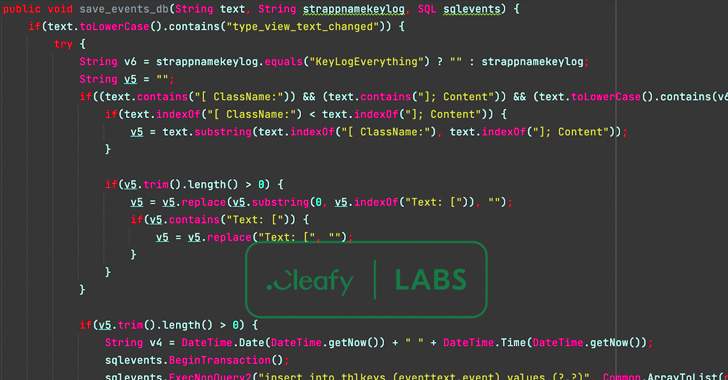

Ayrıca hileli uygulamalara, kimlik bilgilerini toplamak, SMS mesajlarına erişmek ve olayları kaydetmek için uzak bir sunucudan ikinci aşama bir yükü (“unrar.jar”) yüklemek için finans kurumunun oturum açma sayfasını taklit etmesine olanak tanıyan yeni özellikler de dahil edilmiştir. güvenliği ihlal edilmiş cihazda.

Araştırmacılar, “Kimlik avı sayfasının kurbanın sms’lerini alma ve okuma olasılığıyla birleşimi, tam bir Hesap Devralma (ATO) saldırısı gerçekleştirmek için kullanılabilir” dedi.

Ayrıca Cleafy, SMS mesajlarını sifonlamak için BRATA ile aynı komuta ve kontrol (C2) altyapısını kullanan ayrı bir Android uygulama paketi örneği (“SMSAppSicura.apk”) bulduğunu ve tehdit aktörlerinin farklı yöntemleri test ettiğini belirtti. erişimlerini genişletin.

SMS çalma uygulamasının özellikle Birleşik Krallık, İtalya ve İspanya’daki kullanıcıları seçtiği söyleniyor, amacı bankalar tarafından gönderilen tek kullanımlık şifrelerle ilgili tüm gelen mesajları ele geçirip sızdırmak.

Araştırmacılar, “Kötü amaçlı yazılımın ilk kampanyaları, sahte antivirüs veya diğer yaygın uygulamalar aracılığıyla dağıtılırken, kampanyalar sırasında kötü amaçlı yazılım, belirli bir İtalyan bankasının müşterisine yönelik bir APT saldırısının sırasını alıyor” dedi.

“Genellikle birkaç ay boyunca belirli bir bankayı hedef alan kötü amaçlı uygulamalar sunmaya ve ardından başka bir hedefe geçmeye odaklanırlar.”