Rust programlama dilinde bir yazılım tedarik zinciri saldırısı vakası gözlemlendi. sandık kaydı kötü amaçlı yazılım içeren sahte bir kitaplık yayınlamak için yazım denetimi tekniklerinden yararlandı.

Siber güvenlik firması SentinelOne saldırıyı adlandırdı “Sandık Depresyonu“

Typosquatting saldırıları yer almak bir saldırgan, geliştiricilerin yasal kitaplık yerine yanlışlıkla kötü amaçlı paketi indireceğini umarak halka açık bir kayıt defterindeki popüler bir paketin adını taklit ettiğinde.

Bu durumda, söz konusu sandık “paslı ondalık”, gerçeğin bir yazım hatasıdır.rust_decimal“Bugüne kadar 3.5 milyondan fazla indirilen paket. işaretli Bu ayın başlarında Moskova merkezli bir geliştirici olan Askar Safin tarafından 3 Mayıs’ta.

bir göre danışma Rust sahipleri tarafından yayınlanan kasanın ilk olarak 25 Mart 2022’de itildiği ve depodan kalıcı olarak kaldırılmadan önce 500’den az indirme yapıldığı söyleniyor.

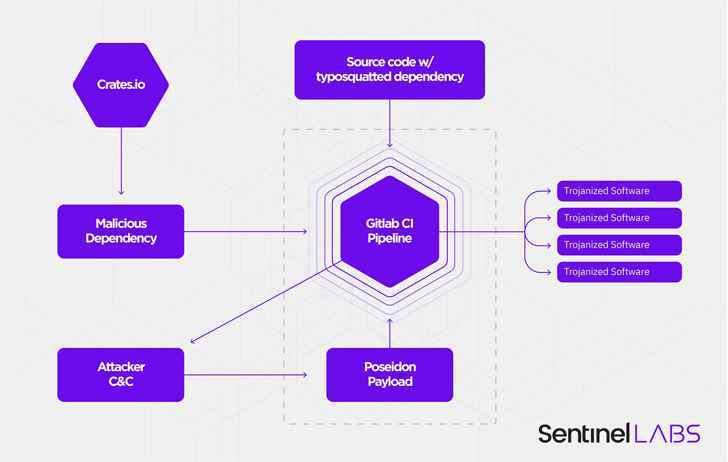

Bu tür önceki yazım hatası saldırıları gibi, yanlış yazılmış kitaplık orijinal kitaplığın tüm işlevselliğini çoğaltır ve aynı zamanda uzak bir URL’de barındırılan bir Golang ikili dosyasını almak için tasarlanmış kötü amaçlı bir işlev sunar.

Özellikle, yeni işlev “GITLAB_CI” ortam değişkeni, GitLab sürekli entegrasyonuna (CI) boru hatları,” SentinelOne kaydetti.

Ekran görüntülerini yakalamak, tuş vuruşlarını günlüğe kaydetmek ve rastgele dosyaları indirmek için donatılmış olan yük, hem Linux hem de macOS üzerinde çalışabilir, ancak Windows sistemlerinde çalışamaz. Kampanyanın nihai hedefleri henüz bilinmiyor.

NPM (JavaScript), PyPi (Python) ve RubyGems’e (Ruby) karşı daha önce yazım denetimi saldırıları belgelenmiş olsa da, geliştirme, Rust ekosisteminde böyle bir olayın keşfedildiği nadir bir örneği işaret ediyor.

SentinelOne araştırmacıları, “Yazılım tedarik zinciri saldırıları, nadir görülen bir olaydan, saldırganların tüm kullanıcı popülasyonlarını bir kerede etkilemek amacıyla ‘dinamitle balık avlama’ için oldukça arzu edilen bir yaklaşıma dönüştü.” Dedi.

“CrateDepression durumunda, bulut yazılımı oluşturma ortamlarına yönelik hedeflenen ilgi, saldırganların daha büyük ölçekli tedarik zinciri saldırıları için bu enfeksiyonlardan yararlanmaya çalışabileceğini gösteriyor.”