SonicWall bir yayınladı danışma Secure Mobile Access (SMA) 1000 cihazlarında, yüksek önemde bir kimlik doğrulama atlama güvenlik açığı da dahil olmak üzere üçlü güvenlik açığı uyarısı.

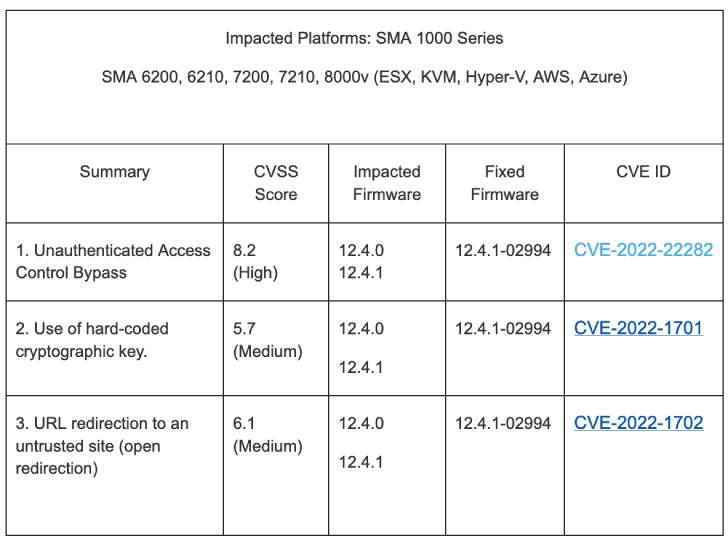

Söz konusu zayıflıklar, SMA 6200, 6210, 7200, 7210, 8000v’yi çalıştıran 12.4.0 ve 12.4.1 ürün yazılımı sürümlerini etkiler. Güvenlik açıklarının listesi aşağıdadır –

- CVE-2022-22282 (CVSS puanı: 8.2) – Kimliği Doğrulanmamış Erişim Kontrolü Baypas

- CVE-2022-1702 (CVSS puanı: 6.1) – Güvenilmeyen bir siteye URL yönlendirmesi (açık yönlendirme)

- CVE-2022-1701 (CVSS puanı: 5.7) – Paylaşılan ve sabit kodlanmış bir şifreleme anahtarının kullanılması

Yukarıda bahsedilen hataların başarılı bir şekilde kullanılması, bir saldırganın dahili kaynaklara yetkisiz erişim sağlamasına ve hatta potansiyel kurbanları kötü niyetli web sitelerine yönlendirmesine izin verebilir.

Mimecast Offensive Security Team’den Tom Wyatt, güvenlik açıklarını keşfetme ve bildirme konusunda itibar kazandı.

SonicWall, kusurların 12.4.0, SMA 100 serisi, Merkezi Yönetim Sunucuları (CMS) ve uzaktan erişim istemcilerinden önceki sürümleri çalıştıran SMA 1000 serisini etkilemediğini kaydetti.

Bu güvenlik açıklarının vahşi ortamda istismar edildiğine dair bir kanıt olmamasına rağmen, SonicWall cihazlarının geçmişte fidye yazılımı saldırıları için çekici bir hedef haline geldiği gerçeği ışığında kullanıcıların düzeltmeleri uygulamaları önerilir.

Ağ güvenliği şirketi “Geçici azaltma yok” dedim. “SonicWall, etkilenen müşterileri mümkün olan en kısa sürede uygulanabilir yamaları uygulamaya çağırıyor.”