Siber güvenlik araştırmacıları, solucan benzeri özelliklere sahip ve çıkarılabilir USB aygıtları aracılığıyla yayılan yeni bir Windows kötü amaçlı yazılımı keşfetti.

Kötü amaçlı yazılımı ” adlı bir kümeye atfetmeAhududu Robin“Kızıl Kanarya araştırmacıları not alınmış solucanın “QNAP ile ilişkili etki alanlarına ulaşmak ve kötü amaçlı bir DLL indirmek için Windows Installer’dan yararlandığını” söyledi.

Faaliyetin en erken belirtilerinin, teknoloji ve imalat sektörleriyle bağlantılı kuruluşlarda gözlenen enfeksiyonlarla Eylül 2021’e kadar uzandığı söyleniyor.

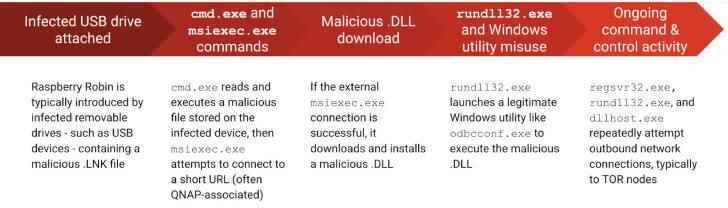

Raspberry Robin ile ilgili saldırı zincirleri, virüslü bir USB sürücüsünü bir Windows makinesine bağlamakla başlar. Aygıtın içinde, meşru bir klasöre .LNK kısayol dosyası olarak görünen solucan yükü bulunur.

Solucan daha sonra harici sürücüde depolanan kötü amaçlı bir dosyayı okumak ve yürütmek için cmd.exe’yi kullanarak yeni bir işlem oluşturmayı üstlenir.

Bunu, komuta ve kontrol (C2) amacıyla hileli bir etki alanına harici ağ iletişimi için ve bir DLL kitaplık dosyasını indirip yüklemek için kullanılan explorer.exe ve msiexec.exe’nin başlatılması izler.

Kötü amaçlı DLL daha sonra etkin bir şekilde fodhelper.exe, rundll32.exe’den rundll32.exe’ye ve odbcconf.exe gibi meşru Windows yardımcı programlarından oluşan bir zincir kullanılarak yüklenir ve yürütülür. Kullanıcı Hesabı Denetimini atlayarak (UAC).

Ayrıca Raspberry Robin algılamalarında yaygın olan, Tor düğümleriyle ilişkili IP adreslerine regsvr32.exe, rundll32.exe ve dllhost.exe işlemlerini içeren giden C2 temasının varlığıdır.

Bununla birlikte, operatörlerin hedefleri bu aşamada cevapsız kalmaktadır. Çevrimdışı yapıldığından şüphelenilse de, harici sürücülere nasıl ve nerede bulaştığı da belli değil.

Araştırmacılar, “Ahududu Robin’in neden kötü niyetli bir DLL yüklediğini de bilmiyoruz” dedi. “Bir hipotez, virüslü bir sistemde kalıcılık sağlama girişimi olabileceğidir.”