olarak bilinen bir Çin devlet destekli casusluk grubu Panda’yı geçersiz kıl hassas bilgileri çalmak amacıyla son haftalarda yeni bir kimlik avı saldırısıyla yeniden ortaya çıktı.

“Çinli APT, ‘Viper’ olarak bilinen bir Kırmızı Takım çerçevesinin bir işaretini iletmek için bir hedef odaklı kimlik avı e-postası kullandı,” Cluster25 dedim Geçen hafta yayınlanan bir raporda.

“Bu saldırının hedefi şu anda bilinmiyor, ancak grup tarafından gerçekleştirilen saldırının önceki tarihi göz önüne alındığında, büyük olasılıkla bir Güney Asya ülkesinden bir hükümet kurumu olabilir.”

Panda’yı geçersiz kıl, aynı zamanda naikonHellsing ve Bronze Geneva’nın en az 2005’ten beri Çin’in çıkarları adına istihbarat toplama operasyonlarını yürüttüğü biliniyor. Asya ülkeleri.

Tehdit aktörü tarafından serbest bırakılan saldırı zincirleri, hedeflenen kurbanları kendilerini kötü amaçlı yazılımlarla açmaya ve tehlikeye atmaya ikna etmek için tasarlanmış hedefli kimlik avı e-postalarına eklenen sahte belgelerin kullanımını içeriyordu.

Geçen Nisan ayında grup, Güneydoğu Asya’daki askeri kuruluşlara yönelik geniş kapsamlı bir siber casusluk kampanyasıyla bağlantılıydı. Ardından Ağustos 2021’de Naikon, 2020’nin sonlarında bölgedeki telekom sektörünü hedef alan siber saldırılara karıştı.

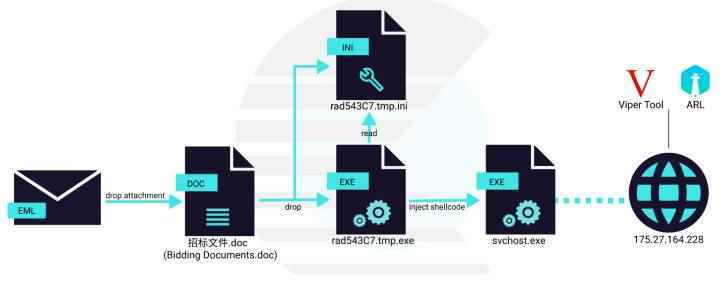

Cluster25 tarafından tespit edilen en son kampanya, bir kabuk kodunu başlatmak için tasarlanmış bir yükleyici içeren enfeksiyon öldürme zincirini başlatmak için silahlı bir Microsoft Office belgesinden yararlanması bakımından farklı değil ve bu da Viper kırmızı takım aracı için bir işaret enjekte ediyor.

GitHub’dan indirilebilir, engerek “Intranet penetrasyon sürecinde yaygın olarak kullanılan taktikleri ve teknolojileri modüler hale getiren ve silah haline getiren grafiksel intranet penetrasyon aracı” olarak tanımlanmaktadır.

Cobalt Strike’a benzer olan çerçevenin, ilk erişimi, kalıcılığı, ayrıcalık yükseltmeyi, kimlik bilgisi Erişimini, yanal hareketi ve keyfi komut yürütmeyi kolaylaştırmak için 80’den fazla modül içerdiği söyleniyor.

Araştırmacılar, “Naikon APT’nin bilgisayar korsanlığı cephaneliğini gözlemleyerek, bu grubun, yabancı hükümetlere ve yetkililere saldırı düzenlemeyi amaçlayan bir grup için tipik olan uzun vadeli istihbarat ve casusluk operasyonları yürütme eğiliminde olduğu sonucuna varıldı.”

“Algılamayı önlemek ve sonucu en üst düzeye çıkarmak için farklı değişti [tactics, techniques, and procedures] ve zamanla araçlar.”