olarak bilinen İran bağlantılı bir tehdit aktörü roket kedi yavrusu İlk erişim elde etmek ve Core Impact sızma testi aracını savunmasız sistemlerde dağıtmak için yakın zamanda yamalı bir VMware güvenlik açığından aktif olarak yararlandığı gözlemlendi.

CVE-2022-22954 (CVSS puanı: 9.8) olarak izlenen kritik sorun, VMware Workspace ONE Access ve Identity Manager’ı etkileyen bir uzaktan kod yürütme (RCE) güvenlik açığı durumuyla ilgilidir.

Sorun, sanallaştırma hizmetleri sağlayıcısı tarafından 6 Nisan 2022’de yamalanmış olsa da, şirket, kullanıcıları bir hafta sonra vahşi doğada meydana gelen kusurun doğrulanmış istismarı konusunda uyardı.

Morphisec Labs araştırmacıları, “Bu RCE güvenlik açığından yararlanan kötü niyetli bir aktör, potansiyel olarak sınırsız bir saldırı yüzeyi elde ediyor” dedim yeni bir raporda. “Bu, sanallaştırılmış ana bilgisayar ve konuk ortamının herhangi bir bileşenine en yüksek ayrıcalıklı erişim anlamına gelir.”

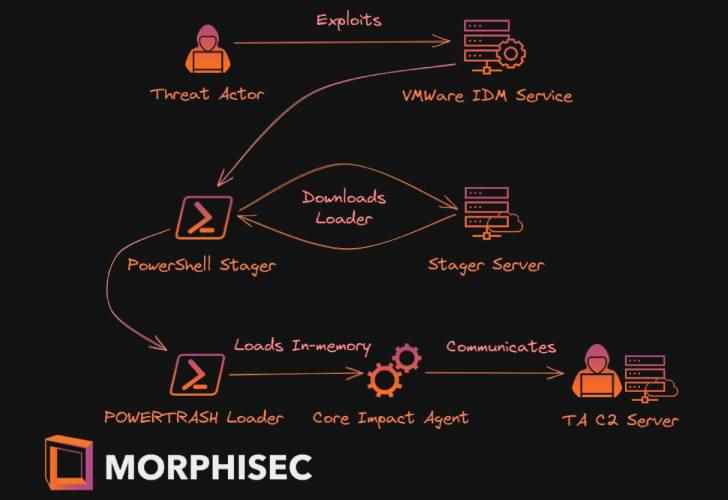

Kusurdan yararlanan saldırı zincirleri, daha sonra PowerTrash Loader adlı bir sonraki aşama yükünü indirmek için kullanılan PowerShell tabanlı bir aşamalayıcının dağıtımını içerir ve bu da takip eden etkinlikler için sızma testi aracı Core Impact’i belleğe enjekte eder. .

Araştırmacılar, “VMWare kimlik erişim yönetiminin bu saldırının sağladığı sınırsız uzaktan erişimle birlikte yaygın kullanımı, endüstriler arasında yıkıcı ihlaller için bir reçetedir” dedi.

“VMWare müşterileri, etkilenen bileşenlerin yanlışlıkla internette yayınlanmadığından emin olmak için VMware mimarilerini de gözden geçirmelidir, bu da istismar risklerini önemli ölçüde artırır.”