LAPSUS$ görünüşe göre bir grup genç tarafından yönetiliyordu ve en aktif üyeleri artık parmaklıklar ardında. Güvenlikte Krebs önemli LAPSUS$ üyeleri arasında bir haftalık özel sohbetler elde etti ve bu onların çalışma biçimlerine bir göz attı.

Amansızca T-Mobile çalışanlarını hedef aldılar ve geçen ay operatörün sistemini birkaç kez ihlal ederek onlara bir dizi proje için kaynak koduna erişim sağladılar. Haydut grup kısaca SIM takaslarını düşündü; bu, başka birinin numarasını çalmalarına izin verecek ve bu da şifre sıfırlama gibi faaliyetler yürütmelerine izin verebilecekti.

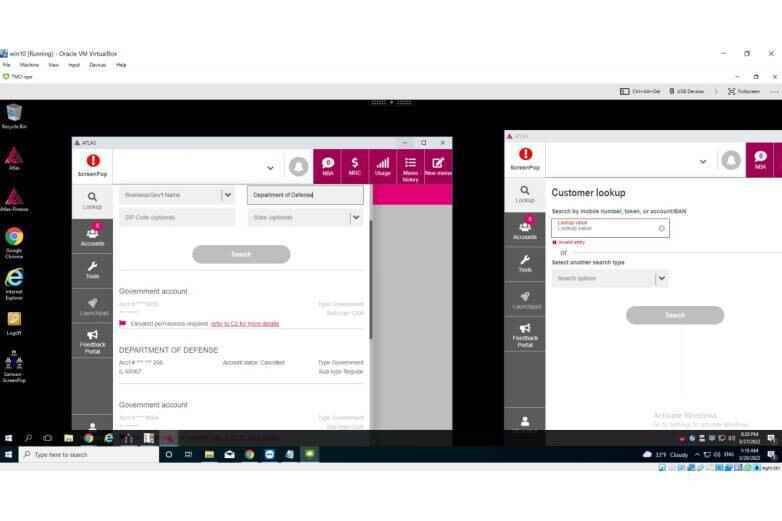

LAPSUS$, 19 Mart’ta dahili müşteri hesapları yönetim aracı Atlas’a erişim kazandı ve FBI ve Savunma Bakanlığı ile ilişkili yüksek profilli T-Mobile hesaplarını araştırdı. Bundan daha ileri gidemediler çünkü bu hesaplar herhangi bir değişiklik yapılmadan önce ek doğrulamalar gerektiriyordu.

Ayrıca T-Mobile’dan 30.000’den fazla kaynak kod deposu indirebildi. Görünüşe göre, erişimleri iptal edildiğinde, White’ın sözleriyle, “24 saatte dört kez 30k repo klonlamak çok normal değil.”

LAPSUS$, yüksek profilli T-Mobile hesaplarını hedeflemeyi amaçlamış olabilir

T-Mobile saldırıları onayladı, ancak bilgisayar korsanlarının herhangi bir müşteri veya hükümet bilgisini çalamayacaklarından emin oldu.

Birkaç hafta önce, izleme araçlarımız, operasyonel araçlar yazılımını barındıran dahili sistemlere erişmek için çalınan kimlik bilgilerini kullanan kötü bir aktör tespit etti. Erişilen sistemler hiçbir müşteri veya devlet bilgisi ya da benzer şekilde hassas bilgiler içermiyordu ve izinsiz giriş yapan kişinin değerli bir şey elde edebildiğine dair hiçbir kanıtımız yok. Sistemlerimiz ve süreçlerimiz tasarlandığı gibi çalıştı, izinsiz giriş hızla kapatıldı ve kapatıldı ve kullanılan güvenliği ihlal edilmiş kimlik bilgileri geçersiz hale getirildi.