SonicWall, kimliği doğrulanmamış, uzaktaki bir saldırgan tarafından rastgele kod yürütmek ve bir hizmet reddi (DoS) durumuna neden olmak üzere silahlandırılabilecek birden çok güvenlik duvarı cihazında kritik bir kusur içeren güvenlik güncellemeleri yayınladı.

olarak izlendi CVE-2022-22274 (CVSS puanı: 9.4), sorun, SonicOS’un web yönetim arayüzünde, özel hazırlanmış bir HTTP isteği göndererek tetiklenebilen ve uzaktan kod yürütülmesine veya DoS’a yol açan yığın tabanlı bir arabellek taşması olarak tanımlanmıştır.

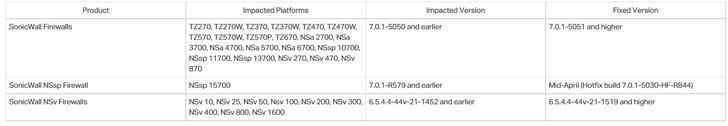

Kusur, 7.0.1-5050 ve önceki sürümleri, 7.0.1-R579 ve önceki sürümleri ve 6.5.4.4-44v-21-1452 ve önceki sürümleri çalıştıran 31 farklı SonicWall Güvenlik Duvarı cihazını etkiliyor. Hatlab’dan ZiTong Wang, sorunu bildirdiği için itibar kazandı.

ağ güvenlik şirketi dedim Vahşi doğada zayıflıktan yararlanan herhangi bir aktif istismar örneğinin farkında değildir ve bugüne kadar hiçbir kavram kanıtı (PoC) veya güvenlik açığının kötü niyetli kullanımı kamuya açıklanmamıştır.

Bununla birlikte, etkilenen cihazların kullanıcılarının, olası tehditleri azaltmak için yamaları mümkün olan en kısa sürede uygulamaları önerilir. Düzeltmeler yapılana kadar SonicWall da müşteri önermek SonicOS yönetim erişimini güvenilir kaynak IP adreslerine sınırlamak için.

Siber güvenlik şirketi Sophos, güvenlik duvarı ürünündeki (CVE-2022-1040, CVSS puanı: 9.8) kritik bir kimlik doğrulama atlama güvenlik açığından Güney Asya’daki belirli kuruluşlara yönelik aktif saldırılarda yararlanıldığı konusunda uyardığında, danışma belgesi geldi.