Purple Fox kötü amaçlı yazılımının operatörleri, kötü amaçlı yazılım cephaneliklerini FatalRAT adlı yeni bir uzaktan erişim truva atı türüyle yeniden donatırken, aynı zamanda güvenlik yazılımını atlamak için kaçınma mekanizmalarını da yükseltti.

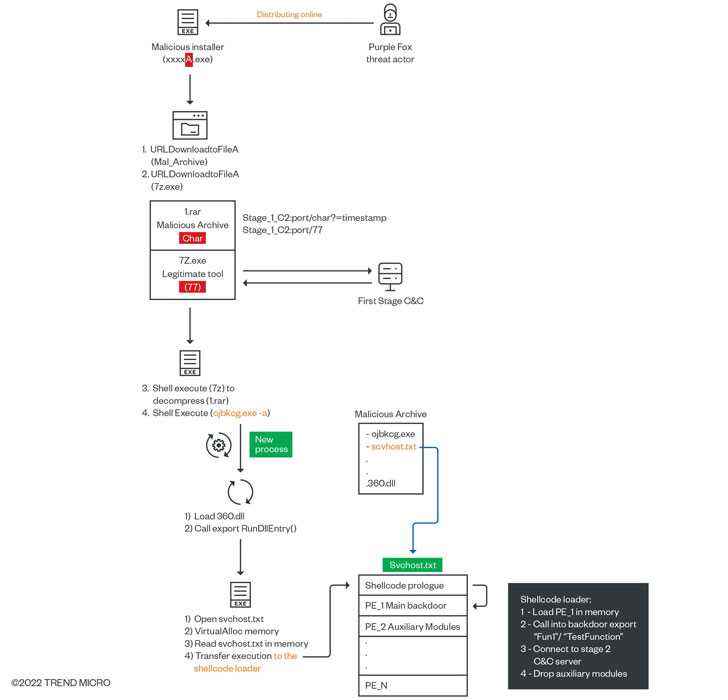

Trend Micro araştırmacıları, “Kullanıcıların makineleri, meşru uygulama yükleyicileri gibi görünen truva atlı yazılım paketleri tarafından hedefleniyor” dedim 25 Mart 2022’de yayınlanan bir raporda. “Yükleyiciler, kullanıcıları kandırmak ve genel botnet altyapısını artırmak için aktif olarak çevrimiçi olarak dağıtılır.”

Bulgular, arka kapıyı dağıtmak için sahte Telegram uygulamalarından yararlanmanın benzer bir yöntemine ışık tutan Minerva Labs’ın önceki araştırmasını takip ediyor. Diğer gizlenmiş yazılım yükleyicileri arasında WhatsApp, Adobe Flash Player ve Google Chrome bulunur.

Bu paketler, uzak bir sunucudan ikinci aşama bir yükün konuşlandırılmasına yol açan ve özelliklerini FatalRAT’tan devralan bir ikili programın yürütülmesiyle sonuçlanan bir enfeksiyon dizisini tetikleyen birinci aşama yükleyici görevi görür.

ölümcülRAT komutları çalıştırmak ve hassas bilgileri uzak bir sunucuya geri sızdırmak için tasarlanmış C++ tabanlı bir implanttır ve kötü amaçlı yazılım yazarları arka kapıyı yeni işlevlerle aşamalı olarak günceller.

Araştırmacılar, “RAT, kurban sistemlerde yapılan kontrollere dayalı olarak yardımcı modüllerin yüklenmesinden ve yürütülmesinden sorumludur” dedi. “Belirli durumlarda değişiklikler olabilir [antivirus] aracılar çalışıyorsa veya kayıt defteri anahtarları bulunursa. Yardımcı modüller, grubun özel hedeflerine destek olarak tasarlanmıştır.”

Ayrıca, bir rootkit modülü ile gelen Purple Fox, dosya sistemine gönderilen çağrıları engelleyerek antivirüs motorlarından kaçınmanın yanı sıra çekirdekten dosya kopyalama ve silme de dahil olmak üzere beş farklı komut desteği ile geliyor.

Bulgular ayrıca, DirtyMoe adlı başka bir botnet için bir dağıtım kanalı olarak hareket eden Purple Fox istismar çerçevesini içeren yeni bir kampanyayı detaylandıran siber güvenlik firması Avast’ın son açıklamalarını da takip ediyor.

Araştırmacılar, “Purple Fox botnet operatörleri hala aktif ve cephanelerini sürekli olarak yeni kötü amaçlı yazılımlarla güncellerken, aynı zamanda sahip oldukları kötü amaçlı yazılım türevlerini de yükseltiyorlar” dedi. “Ayrıca imzalı rootkit cephaneliklerini geliştirmeye çalışıyorlar. [antivirus] kaçırma ve algılama mekanizmalarını özelleştirilmiş imzalı çekirdek sürücüleriyle hedefleyerek atlamaya çalışmak.”