Yine bir başka sabotaj eyleminde, popüler “node-ipc” NPM paketinin arkasındaki geliştirici, Rusya’nın Ukrayna’yı işgalini protesto etmek için yeni bir sürüm gönderdi ve açık kaynak ve güvenlikle ilgili endişeleri artırdı. yazılım tedarik zinciri.

Kütüphanenin 10.1.1 ve 10.1.2 sürümlerini etkileyen değişiklikler, sağlayıcısı RIAEvangelist tarafından Rusya veya Beyaz Rusya’da bulunan IP adreslerine sahip kullanıcıları hedefleyerek ve rastgele dosya içeriklerini silerek ve bir kalp emojisi ile değiştirerek istenmeyen davranışlara neden oldu.

Düğüm-ipc öne çıkan bir düğüm modülü Linux, macOS ve Windows desteği ile yerel ve uzak süreçler arası iletişim için kullanılır. Haftalık 1,1 milyondan fazla indirmeye sahiptir.

Synk araştırmacısı Liran Tal, “Bu NPM paketinin çağrılacağı herhangi bir sistem için, Rusya veya Beyaz Rusya’nın coğrafi konumuyla eşleşirse, çok açık bir kötüye kullanım ve kritik bir tedarik zinciri güvenlik olayı meydana gelecektir.” dedim bir analizde.

Soruna tanımlayıcı atandı CVE-2022-23812 CVSS güvenlik açığı puanlama sisteminde 10 üzerinden 9,8 puan almıştır. Kötü amaçlı kod değişiklikleri 7 Mart’ta (sürüm 10.1.1) yayınlandı ve aynı gün 10 saat sonra ikinci bir güncelleme yapıldı (sürüm 10.1.1).

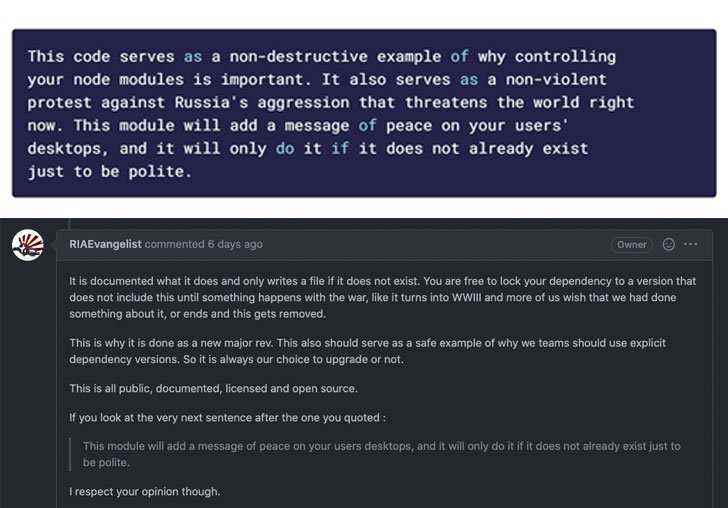

İlginç bir şekilde, yıkıcı yük 10.1.3 sürümüyle kitaplıktan kaldırılmış olsa da, dört saatten daha kısa bir süre sonra (sürüm 11.0.0) büyük bir güncelleme gönderildi ve bu da ” adlı başka bir bağımlılığı içe aktardı.savaş değil barışRIAEvangelist tarafından “Rusya’nın saldırganlığına karşı şiddet içermeyen protesto” olarak da yayınlandı.

“node-ipc modülü işlevi her çağrıldığında, STDOUT Peacenotwar modülünden alınan bir mesajın yanı sıra, kullanıcının Masaüstü dizinine Rusya ve Ukrayna’nın mevcut savaş zamanı durumuyla ilgili içeriği olan bir dosya yerleştirir,” diye açıkladı Tal.

15 Mart 2022 itibarıyla, node-ipc’nin en son sürümü olan 11.1.0, “peacenotwar” paket sürümünü 9.1.3’ten 9.1.5’e yükseltiyor ve “renkler” NPM kitaplığını bir araya getirirken STDOUT konsol mesajlarını da kaldırıyor. .

“Sahte” adlı başka bir paketle birlikte “renklerin” her ikisinin de kasıtlı olarak sabote edilmiş Ocak ayının başlarında geliştiricisi Marak Squires tarafından kaynak koda sonsuz döngüler ekleyerek, kitaplıklara bağlı diğer uygulamaları etkin bir şekilde kırarak.

Bleeping Computer’a göre, ilk rapor edilen yolsuzluk, değişikliklerin geliştirici ile misilleme olduğu söyleniyor not etmek “Saygılarımla, artık Fortune 500’leri (ve diğer küçük ölçekli şirketleri) ücretsiz çalışmamla desteklemeyeceğim.”

Bir şey varsa, popüler modülleri “protesto yazılımı” yıkıcı yükleri dağıtmak ve bir tedarik zinciri uzlaşması oluşturmak, açık kaynaklı yazılıma olan güveni sarsma riskini taşır.

Tal, “Bu güvenlik olayı, bir bakımcı tarafından diskteki dosyaları bozmaya yönelik yıkıcı eylemleri ve bu kasıtlı sabotajı farklı biçimlerde saklama ve yeniden ifade etme girişimlerini içeriyor” dedi. “Bu, protesto güdümlü bir saldırı olsa da, yazılım tedarik zincirinin karşı karşıya olduğu daha büyük bir sorunu vurguluyor: Kodunuzdaki geçişli bağımlılıklar, güvenliğiniz üzerinde büyük bir etkiye sahip olabilir.”